Ochrona danych wrażliwych

06.10.2022

funkcjonalności

Dane personalne naszych pracowników, dane dotyczące wynagrodzeń czy wartości kontraktów procesowanych umów – nie chcemy, aby takie informacje trafiły w niepowołane ręce. Przed kim musimy chronić nasze dane?

Chronimy dane wrażliwe przed administratorami aplikacji i baz danych

Najłatwiejszy dostęp do informacji mają użytkownicy AMODIT. Podstawowe i znane do tej pory zabezpieczenie danych przed niepowołanym dostępem wewnątrz organizacji stanowił elastyczny mechanizm uprawnień. Jednak do tej pory istniał pewien wyjątek – użytkownik z uprawnieniami administratora aplikacji. Taka rola gwarantowała dostęp do wszystkich informacji zgromadzonych w aplikacji, co nie zawsze jest pożądanym efektem. Podobnie sytuacja wyglądała w przypadku administratorów baz danych, którzy poza aplikacją mieli także pełen dostęp do danych gromadzonych w aplikacji AMODIT. Jak zabezpieczyć nasze dane przed tymi wyjątkowymi rolami? Rozwiązaniem jest mechanizm szyfrujący szczególnie wrażliwe dane.

Funkcjonalność ochrony danych wrażliwych – jak to działa?

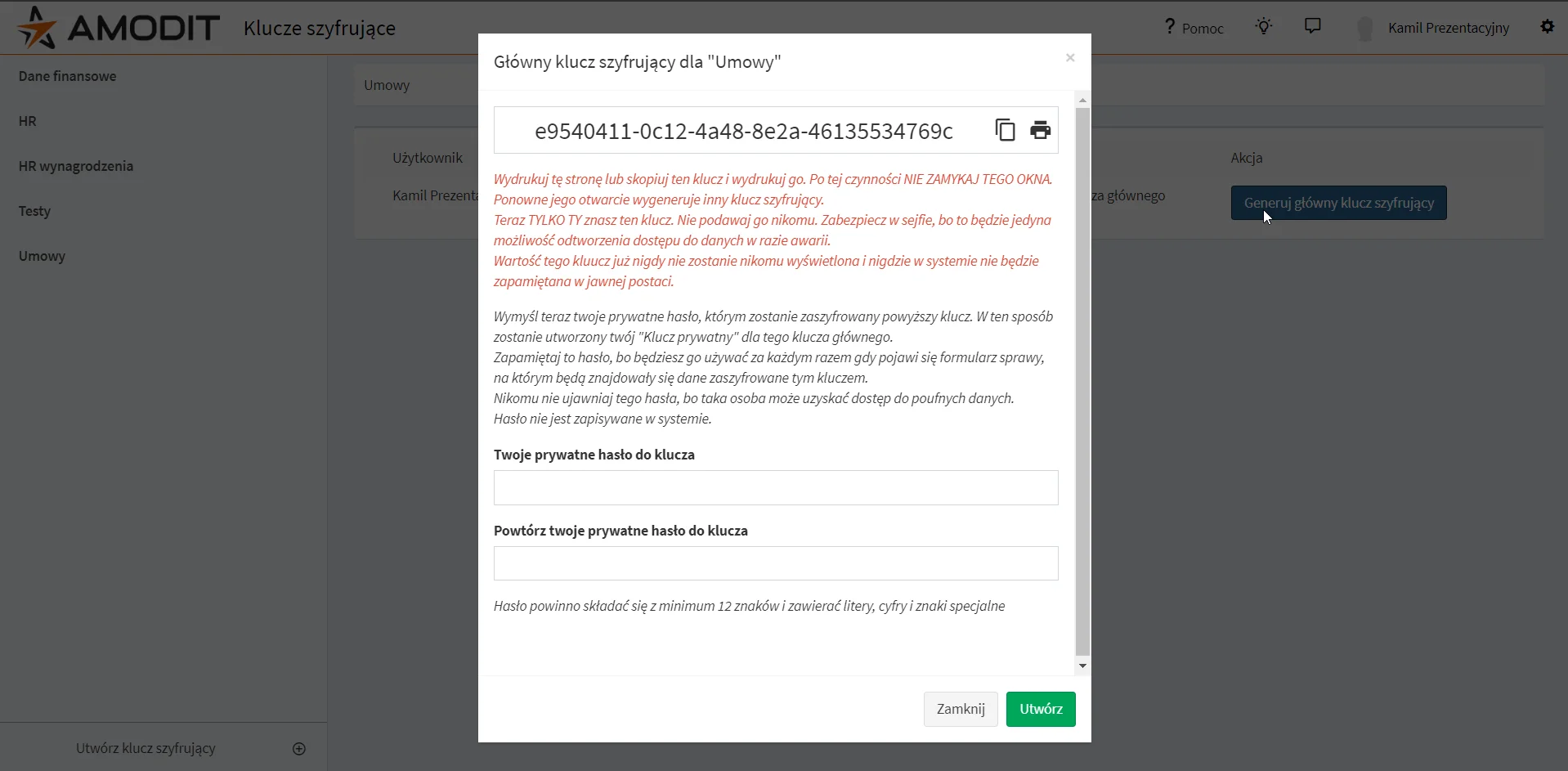

Funkcjonalność ochrony danych wrażliwych umożliwia definiowanie dowolnej ilości kluczy szyfrujących, które będą odpowiadały za szyfrowanie danych w różnych obszarach biznesowych. Na przykład, możemy zdefiniować osobny klucz szyfrujący do wrażliwych danych kadrowych i przypisać do tego klucza wybranych użytkowników, a osobny klucz szyfrujący stworzyć dla danych finansowych, gdzie osoby upoważnione będą zupełnie inne. Takie rozwiązanie gwarantuje dostęp do odczytu tych danych jedynie wybranym użytkownikom. Co więcej, model ochrony danych wrażliwych zabezpiecza dane przed każdym użytkownikiem, nawet tym w roli administratora aplikacji. Wybrany administrator biznesowy zarządza, kto ma dostęp do klucza szyfrującego, a więc do zaszyfrowanych danych, np. o tym kto ma dostęp do klucza szyfrującego dane kadrowe, będzie decydował Dyrektor HR.

Uruchomienie klucza szyfrującego jest możliwe na wybranych polach w procesie. Szyfrować można zarówno pola tekstowe, jak np. PESEL czy stawka wynagrodzenia, ale także pola, w których przechowywane są pliki. Należy wskazać w definicji procesu, które dane mają być szyfrowane oraz którym kluczem.

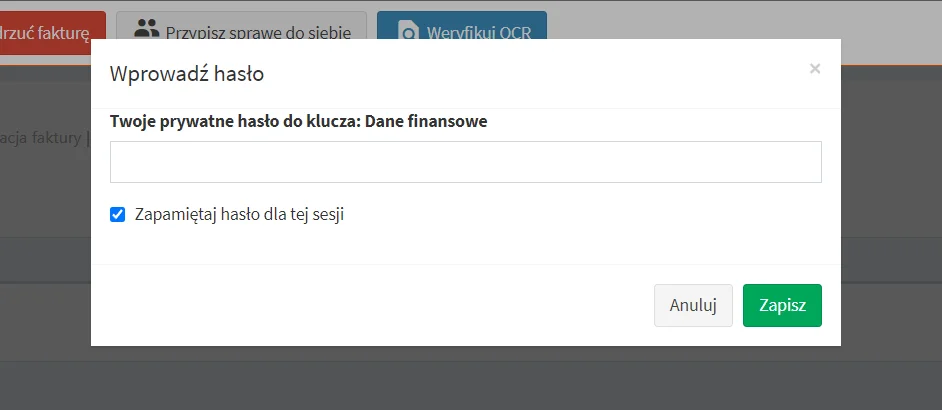

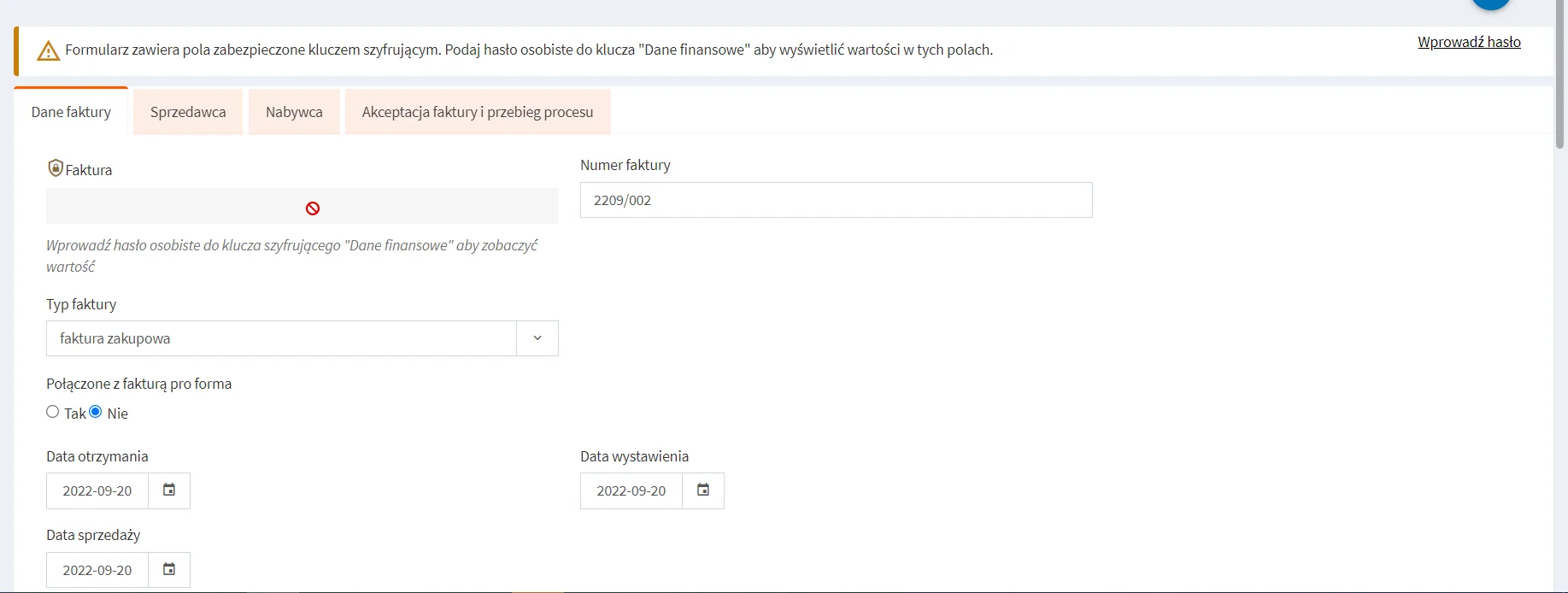

Każdy użytkownik mający dostęp do klucza szyfrującego, będzie musiał ustanowić sobie indywidualne hasło, które umożliwi mu dostęp do zaszyfrowanych danych. W efekcie użytkownik wchodząc na sprawę, która przechowuje szyfrowane dane, będzie musiał podać hasło, aby móc je odczytać

Jeśli hasło nie zostanie podane, użytkownik zobaczy jedynie te dane, które nie podlegają szyfrowaniu. Pola zaszyfrowane nie pokażą zawartości. Aby uchronić użytkownika przed każdorazowym podawaniem hasła, umożliwiamy jego zapamiętanie na czas trwania danej sesji.

Co z danymi w bazie oraz plikami przechowywanymi na serwerze?

Dane wrażliwe podlegające szyfrowaniu są bezpieczne zarówno z poziomu aplikacji, gdzie do ich odczytu wymagane jest podanie hasła, jak i z poziomu bazy oraz serwera. Dane przechowywane są w postaci zaszyfrowanej. Nie dają żadnej wartości i wiedzy, jeśli osoba, która próbuje je odczytać, nie ma dostępu do klucza szyfrującego.

Ochrona danych wrażliwych sprawdzi się wszędzie tam, gdzie pojawiają się poufne dane, do których dostęp należy ograniczyć nawet administratorom aplikacji oraz administratorom środowisk IT. Przyjrzyj się naszej funkcjonalności bliżej. Zapraszamy na darmową prezentację!